Содержание:

Что такое смишинг (СМС-фишинг)?

Смишинг (от англ. SMS + phishing) — это вид мошенничества, при которой злоумышленники рассылают текстовые СМС-сообщения с целью заставить получателя перейти по вредоносной ссылке, раскрыть конфиденциальные данные или совершить финансовую операцию в пользу мошенников. В отличие от классического email-фишинга, смишинг не так просто распознать: прост потому, что текстовые сообщения воспринимаются как более личные, срочные и достоверные, чем электронные письма.

Механизм СМС-атаки прост, но зачастую эффективен. Мошенник отправляет сообщение, замаскированное под уведомление от банка, государственного органа, популярного маркетплейса или службы доставки. В тексте SMS обычно содержится призыв к немедленному действию: подтвердить транзакцию, разблокировать аккаунт, получить посылку или оплатить задолженность. Ссылка ведёт на поддельный сайт, визуально неотличимый от оригинала, где жертва СМС-фишинга вводит логин, пароль, номер карты или одноразовый код подтверждения.

Для корпоративного сектора смишинг несёт особую опасность, поскольку атаки там направлены на сотрудников компаний: бухгалтеров, IT-специалистов, руководителей. Украденные с помощью СМС-фишинга учётные данные открывают доступ к внутренним системам, базам данных клиентов и финансовым операциям.

У злоумышленников тут несколько целей. Во-первых, кража учетных данных и паролей через СМС — для последующего доступа к корпоративным системам или продажи на даркнет-площадках. Во-вторых, финансовое мошенничество — несанкционированные платежи или перевод средств. В-третьих, нарушение работы многофакторной аутентификации (MFA): именно с помощью смишинга преступники перехватывают одноразовые коды, которые являются дополнительным уровнем защиты. Наконец, целью СМС-фишинга может быть распространение вредоносного ПО — ссылка ведёт на загрузку троянской программы или шпионского приложения на устройство.

Масштаб угрозы подтверждается цифрами. По данным Федеральной торговой комиссии США (FTC), в 2024 году покупатели сообщили об убытках от SMS-мошенничества на сумму 470 миллионов долларов — это в 5,5 раза больше по сравнению с 2020 годом. По данным исследовательской компании Keepnet Labs, 76% организаций подверглись СМС-фишингу за последний год, а средние потери от одной атаки составили около 800 долларов. Реальный ущерб значительно выше: по данным ФБР, потери от кибермошенничества в 2024 году достигли рекордных 16,6 миллиарда долларов, а средняя стоимость успешной атаки посредством СМС-фишинга для компании составила 4,88 миллиона долларов, включая расходы на расследование, восстановление, штрафы регуляторов и репутационный ущерб.

Тревожна и другая тенденция: в 2025 году количество случаев SMS-мошенничества выросло на 40% по сравнению с предыдущим годом (отчёт Barclays). И около 70% всех фишинговых атак осуществляется именно через SMS. Добавим к этому, что кликабельность смишинг-ссылок составляет от 19 до 36% — в разы выше, чем у email-фишинга (2–4%). Это объясняется просто: SMS-сообщения открывают в среднем в течение трёх минут после получения, а небольшой экран смартфона затрудняет проверку URL перед нажатием.

Виды смишинга (СМС-фишинга)

Способы SMS-фишинга постоянно совершенствуются мошенниками, часто сообщения адаптируются ими под актуальные события и доверенные бренды. Мы собрали наиболее популярные.

Банковские уведомления и финансовые организации. Одна из самых распространённых схем — имитация сообщений от банков и платёжных систем. Жертва СМС-фишинга получает SMS о «подозрительной транзакции», «блокировке карты» или «необходимости подтвердить личность». Ссылка ведёт на поддельный сайт банка, где предлагается ввести данные карты, CVV-код и OTP. Для компаний особую угрозу представляют атаки на корпоративные счета и бухгалтерских сотрудников: мошенники имитируют уведомления от систем дистанционного банковского обслуживания.

Сообщения от государственных органов и регуляторов. Здесь злоумышленники маскируются в СМС под налоговые службы, пенсионные фонды, таможню, судебные органы или государственные порталы. Типичные сценарии: «Вам начислен налоговый вычет, для получения перейдите по ссылке», «Ваш ИНН заблокирован», «Требуется срочная оплата штрафа». Такие сообщения апеллируют к страху перед государственными санкциями и создают ощущение неотвратимости наказания, преследования при бездействии.

SMS от маркетплейсов и интернет-магазинов. Имитация уведомлений от Wildberries, Ozon, AliExpress и других популярных платформ. Типичные приманки: «Ваш заказ задержан, подтвердите адрес», «Вы выиграли приз в акции», «Ваши бонусные баллы сгорят через 24 часа». В 2024 году зафиксирован рост смишинга под видом сервисов доставки на 174%.

Технические проблемы и служба поддержки. СМС-сообщения имитируют уведомления от IT-служб, облачных сервисов, антивирусных программ или телекоммуникационных операторов. Примеры: «Ваш аккаунт будет заблокирован, подтвердите пароль», «Обнаружен вирус на вашем устройстве», «Срок действия подписки истёк».

Службы доставки и логистика. Пик подобных атак приходится на периоды распродаж и праздников. Мошенники отправляют СМС-сообщения якобы от курьерских служб: «Ваш пакет ожидает таможенного оформления, оплатите сбор», «Не удалось доставить посылку, выберите удобное время».

Социальные сети и мессенджеры. В 2024 году количество смишинг-атак, имитирующих уведомления от социальных сетей, выросло на 12%. Жертвам СМС-фишинга сообщают о «взломе аккаунта», «новом входе с неизвестного устройства» или «нарушении правил». Цель — заставить перейти на фишинговую страницу и ввести учётные данные.

Инвестиции и финансовые предложения. Мошенники предлагают «уникальные инвестиционные возможности», сверхдоходные депозиты или криптовалютные схемы. По данным статистики за 2025 год, инвестиционные мошенничества составили 47% от общей суммы потерь от СМС-фишинга.

AI-смишинг. Новая и наиболее опасная разновидность СМС-фишинга: атаки, созданные с помощью искусственного интеллекта. ИИ позволяет автоматически генерировать персонализированные сообщения на любом языке, адаптируя их под конкретную жертву смишинга. Исследования показывают, что смишинг-сообщения, созданные ИИ, на 24% эффективнее привлекают жертв, чем написанные людьми.

Как пользователям защититься от СМС-фишинга

Даже при наличии технических средств у компании для защиты от смишинга, последний рубеж — это сам пользователь. Ниже мы подготовили пять универсальных рекомендаций, которые помогут вам снизить риск стать жертвой смишинга.

1. Никогда не переходите по ссылкам из SMS

Это золотое правило защиты от смишинга. Если вы получили сообщение с призывом перейти по ссылке — даже от якобы известного отправителя — никогда не делайте этого напрямую из SMS. Вместо этого откройте браузер и введите адрес сайта вручную в любом поисковике, либо воспользуйтесь официальным приложением того сервиса, от имени которого якобы пришло SMS. Всегда помните, что банки, госорганы, крупные сервисы — крайне редко запрашивают личные данные через SMS и никогда не требуют срочного перехода по ссылке для «разблокировки» аккаунта. Если сомневаетесь — позвоните на официальный номер поддержки, который указан на сайте организации.

2. Внимательно проверяйте номер отправителя и текст сообщения

Мошенники используют подмену имени отправителя (sender ID spoofing), чтобы SMS выглядело максимально правдоподобно, будто оно пришло от известного бренда. Тем не менее порой можно заметить очевидные несоответствия: незначительные изменения в имени отправителя, грамматические ошибки в СМС, нетипичный стиль общения, нехарактерные для компании формулировки. Обращайте внимание на любые признаки искусственно созданной срочности — это один из главных признаков СМС-фишинга. Госорганы или компании не требуют «немедленных» действий под угрозой «блокировки» или «потери средств».

3. Используйте двухфакторную аутентификацию через приложения, а не SMS

Хотя двухфакторная аутентификация (2FA) в целом повышает безопасность, SMS-коды уязвимы к перехвату через смишинг. Мошенники создают поддельные страницы, которые запрашивают и передают одноразовые коды злоумышленникам. По возможности используйте authenticator-приложения (Google Authenticator, Microsoft Authenticator, Яндекс Ключ) или аппаратные ключи безопасности (YubiKey). Это существенно снижает риски даже в случае перехода по фишинговой ссылке из СМС.

4. Не передавайте личные и платёжные данные в ответ на SMS

Банки, государственные органы никогда не запрашивают по SMS полные номера карт, CVV-коды, пароли, PIN-коды или одноразовые коды подтверждения. Если вы получили такой запрос — это явный признак мошенничества. Особую бдительность следует проявлять при получении сообщений, в которых отправитель уже знает часть ваших данных (например, последние цифры карты).

5. Регулярно обновляйте ПО и используйте антифишинговые инструменты

Обновления операционной системы и приложений закрывают уязвимости, которые могут использоваться вредоносным ПО, загружаемым по фишинговым ссылкам. Используйте антивирусные приложения с функцией защиты от фишинга для мобильных устройств. Антивирусы умеют распознавать вредоносные ссылки в SMS-сообщениях ещё до перехода. Также полезно подключить услугу фильтрации спама у мобильного оператора — это снизит количество мошеннических СМС-сообщений.

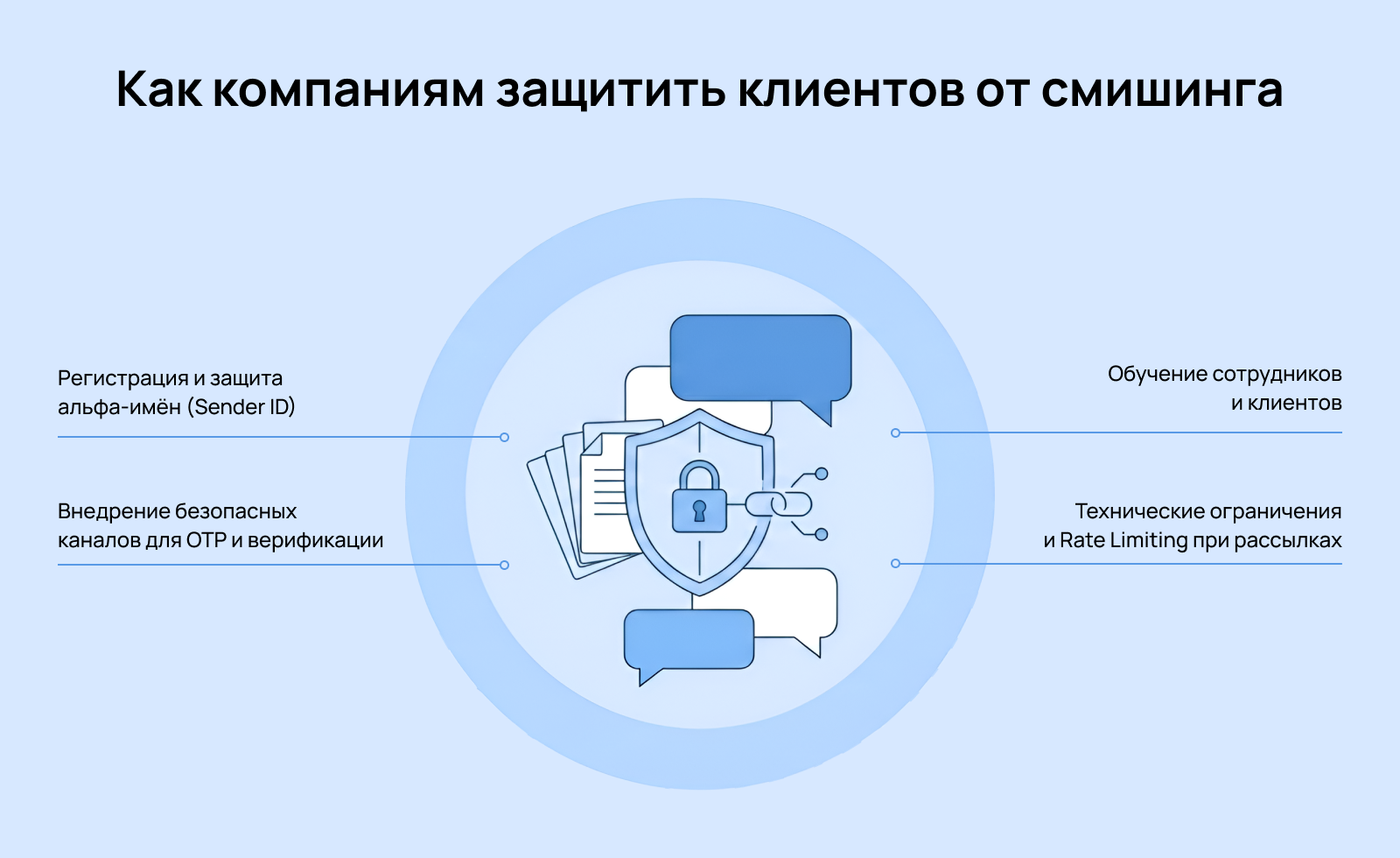

Как компаниям защитить клиентов от смишинга

Для бизнеса проблема смишинга выходит за рамки просто защиты собственной IT-инфраструктуры. Мошенники используют в СМС имена известных брендов и названия компаний, чтобы обманывать клиентов — и репутационный ущерб в таком случае несёт бренд. В таком случае речь должна идти о комплексной системе защиты из нескольких инструментов, внутренних правил и регламентов.

1. Регистрация и защита альфа-имён (Sender ID)

Альфа-имя — это буквенный идентификатор отправителя, который пользователь видит вместо номера телефона, когда получает SMS. Регистрация собственного брендированного альфа-имени у официальных операторов и агрегаторов SMS-рассылок — первый и важнейший шаг защиты. Это позволяет клиентам сразу видеть, что сообщение пришло именно от вашей компании. Одновременно следует работать с операторами по блокировке несанкционированного использования вашего бренда другими отправителями.

2. Внедрение безопасных каналов для OTP и верификации

Одноразовые пароли (OTP) через SMS, являются самым уязвимым звеном в цепи аутентификации. Мошенники научились перехватывать их с помощью фишинговых страниц. Компаниям следует переходить на более защищённые каналы доставки OTP: мессенджеры с end-to-end шифрованием (Telegram, WhatsApp Business), push-уведомления через собственные мобильные приложения, authenticator-приложения с привязкой к устройству.

Важно также внедрить контекстную верификацию: OTP-код должен содержать явное указание на действие, для которого он предназначен (например, «Код для входа в личный кабинет: 123456. Никому не сообщайте»), название компании и срок действия. Это снижает вероятность того, что пользователь введёт код на мошенническом сайте.

3. Обучение сотрудников и клиентов

Технические меры защиты бесполезны, если сотрудники не умеют распознавать атаки. Здесь можно посоветовать компания внедрять регулярные программы обучения кибербезопасности с обязательным разделом об СМС-фишинге. Особое внимание следует уделить сотрудникам финансовых, бухгалтерских и IT-подразделений — они являются первоочередными целями для мошенников.

Также важно выстраивать параллельную коммуникацию с клиентами: чётко сформулировать и многократно повторять, какие данные компания никогда не запрашивает по SMS, какие ссылки никогда не отправляет, по каким официальным каналам осуществляет коммуникацию.

4. Технические ограничения и Rate Limiting при рассылках

На уровне технической инфраструктуры компаниям необходимо внедрить механизмы защиты от злоупотреблений собственными коммуникационными каналами. Например, ограничение частоты отправки OTP-запросов с одного устройства или IP-адреса (Rate Limiting), настройку максимального числа запросов в час, сутки и месяц по каждому направлению, автоматическую блокировку при подозрительной активности (например, множественные запросы OTP за короткий промежуток времени).

Также важно настроить минимальное время жизни OTP-кодов (TTL — Time To Live): слишком длинный срок действия кода увеличивает окно уязвимости. Оптимальный TTL для OTP составляет 1–5 минут в зависимости от сценария использования. Эти меры не только защищают от СМС-фишинга, но и предотвращают атаки типа credential stuffing и брутфорс.

Telegram OTP — вклад в корпоративную защиту от SMS-фишинга

Из-за угроз СМС-фишинга всегда стоит помнить об альтернативных способах коммуникации с клиентами. Например, переводом части коммуникаций из SMS в мессенджеры – например, начать можно с переводом OTP-кодов. Для этой задачи подходит сервис Telegram Gateway – он одновременно поможет бизнесу повысить безопасность верификации и снизить затраты.

Telegram надёжнее SMS для OTP. Telegram использует end-to-end шифрование и обладает развитой системой верификации аккаунтов, что делает перехват сообщений сложнее, чем в случае с SMS. Фишинговая атака, направленная на перехват SMS-кода, не работает против OTP-кода в Telegram: мошеннику пришлось бы получить доступ непосредственно к Telegram-аккаунту пользователя, защищенному двухфакторной аутентификацией. Кроме того, Telegram-сообщения сложно подделать с точки зрения отображаемого пользователю имени отправителя так, как это происходит с SMS.

Защита от фрода: лимиты на отправку и Rate Limiting. Ключевое преимущество Telegram OTP через Messaggio в плане защиты от фрода и атак — это гибкая система управления потоками отправки. Платформа позволяет настраивать лимиты на отправку сообщений в час, сутки и месяц в разбивке по направлениям (странам или группам пользователей).

Что это даёт на практике? Если злоумышленник пытается организовать массовую атаку с использованием вашей OTP-инфраструктуры — например, автоматически запрашивая тысячи кодов для перебора или создавая нагрузку в рамках DDoS-подобной атаки, — система Rate Limiting автоматически блокирует аномальную активность. Лимит на количество запросов в час предотвращает брутфорс-атаки на OTP. Суточный лимит защищает от масштабных кампаний credential stuffing. Месячный лимит позволяет контролировать общий объём трафика и выявлять аномалии. Пример: если норма для вашей аудитории — 500 OTP-запросов в час, а система фиксирует 5000 запросов — это явный сигнал атаки. Messaggio позволяет заранее выставить такой порог и автоматически блокировать превышение.

Гибкие настройки TTL (Time To Live). TTL — это время жизни одноразового кода. Слишком долгий TTL (например, 30 минут) даёт злоумышленнику большое окно для использования перехваченного кода. Слишком короткий TTL создаёт неудобства для легитимных пользователей.

Telegram OTP через Messaggio позволяет гибко настраивать TTL под конкретные сценарии: для важных операций (смена пароля, финансовые транзакции) можно установить TTL в 1–2 минуты; для стандартной авторизации — 3–5 минут; для менее значимых действий — до 10 минут. Гибкая настройка TTL позволяет найти оптимальный баланс между безопасностью и удобством пользователя, не прибегая к универсальным решениям.

Каскадные рассылки: надёжность + экономия. Messaggio также поддерживает каскадные сценарии доставки OTP: если аккаунта пользователя нет в Telegram, система автоматически переключается на следующий канал — например, SMS или Viber. Это гарантирует, что код всегда будет доставлен и без лишних расходов. При этом Telegram OTP выгоднее SMS: экономия до 40% на международных отправлениях.

Простая интеграция через API. Подключить Telegram OTP в Messaggio можно через стандартный API с подробной документацией. Ваш технический отдел сможет внедрить решение без значительных доработок существующей инфраструктуры.

Как распознать СМС-фишинг

Понять фишинговое перед вами СМС или нет – несложно. Такие сообщения имеют явные маркеры, по которым их можно распознать. Приведём ниже все самые основные признаки таких СМС.

Признак 1. Срочность

«Ваш аккаунт будет заблокирован через 2 часа», «Срочно подтвердите операцию», «Последний шанс получить выплату» — это классические манипулятивные формулировки в СМС. Ощущение срочности «отключает» критическое мышление и заставляет действовать импульсивно.

Признак 2. Подозрительные ссылки

Фишинговые ссылки в СМС могут выглядеть убедительно, но при внимательном рассмотрении содержат признаки подделки: использование сервисов сокращения ссылок (bit.ly, tinyurl), домен-двойник с незначительными изменениями (sberbank-online.ru вместо sberbank.ru), использование IP-адреса вместо доменного имени, непривычные доменные зоны (.xyz, .top, .info вместо .ru или .com).

Признак 3. Запросы личных и платёжных данных

Любое SMS, запрашивающее номер карты, CVV, пароль, ПИН-код, одноразовый код или данные паспорта — это на 99,9% мошенничество. Реальные организации никогда не запрашивают такие сведения через SMS. Это абсолютное правило без исключений.

Признак 4. Неожиданные выигрыши и призы

«Вы выиграли iPhone 16», «Вам начислен кешбэк 15 000 рублей», «Вы стали участником акции и получили приз» — если вы не участвовали ни в какой акции, вероятно — это фишинговое СМС.

Признак 5. Несоответствие отправителя контексту сообщения

Получить SMS от «ФНС России» с просьбой перейти по ссылке для «получения вычета» — подозрительно, поскольку налоговая служба через личный кабинет на официальном сайте. Получить от банка сообщение с просьбой позвонить на незнакомый номер — тоже признак мошенничества. Всегда сверяйтесь с официальными контактами компании, опубликованными на её сайте.

Признак 6. Грамматические ошибки и нетипичный стиль

Многие смишинг-атаки, особенно организованные из-за рубежа или с использованием автоматических переводчиков, содержат орфографические ошибки в СМС, нехарактерные для данной компании обращения. Хотя ИИ-инструменты делают тексты всё более качественными, даже незначительные несоответствия должны насторожить.

Признак 7. Просьба не сообщать о звонке или сообщении

«Не сообщайте никому о данном уведомлении», «Держите в тайне до окончания проверки» — это манипулятивная техника изоляции жертвы. Цель мошенника — не дать жертве проконсультироваться с коллегами, родственниками или в службе поддержки компании. Любая просьба о секретности должна насторожить.

Признак 8. Подозрительные номера отправителей

Банки и крупные компании обычно используют зарегистрированные короткие номера или альфа-имена. Если вместо привычного имени отправителя SMS пришло с обычного мобильного номера — особенно иностранного — это признак мошенничества.

Заключение

Смишинг превратился в одну из ключевых видов мошенничества как на пользователей, так и на компании. Чтобы не стать жертвой мошенников – пользователям мы бы рекомендовали придерживаться всех тех простых рекомендаций, о которых писали выше. Для компаний же наша основная рекомендация – строить многоуровневую систему защиту, а не доверять слепо только одному инструменту. И одним из таких инструментов в системе для защиты от фрода и СМС-фишинга является Telegram Gateway (OTP). Он не только дополнит вашу систему защиты, но и сэкономит бюджет на рассылку. Оставьте заявку на консультацию, расскажем как подключить и как он поможет помочь вашему бизнесу.

Готовы запускать SMS-рассылку?

Расскажите о вашей задаче, и мы предложим подходящее решение.